Bài viết được ghim

Giới thiệu

WordPress là một hệ thống quản lý nội dung (CMS) phổ biến trên thế giới, được sử dụng rộng rãi cho việc xây dựng và quản lý các trang web và blog. Với giao diện người dùng dễ sử dụng và một cộng đồng đông đảo, WordPress đã trở thành một lựa chọn phổ biến cho cả người mới bắt đầu và những người có kinh nghiệm trong việc tạo nội dung trực tuyến.

Một trong những lợi ích lớn nhất của W...

Tất cả bài viết

Giới thiệu lỗ hổng Khi phát triển phần mềm, các developer thường xử dụng các framework được xây dựng sẵn để phát triển. Việc này vừa tiện cũng như giảm thiểu thời gian và công sức xây dựng từ đầu. Các framework này được được phát triển kèm theo các tính năng về bảo mật giúp đảm bảo an toàn cho ứng dụng được phát triển ra. Nhưng đôi khi việc sử dụng không đúng hoặc sai mục đích lại gây ra những ...

[IMG]

Những ứng dụng chạy trên các thiết bị Android phải đối mặt với nhiều mối nguy mất an toàn dữ liệu. Và thủ phạm lợi dụng những lỗ hổng bảo mật để đánh cắp dữ liệu của chúng ta chính là các ứng dụng độc hại, những Android malware.

Trong bài này, mình sẽ phân tích một vài mẫu Android Malware xuất hiện khá lâu rồi, cụ thể là các mẫu SMSware thuộc họ fakenotify. Qua đó chúng ta có thể thấy một số...

Giới thiệu Gần một tháng trước mình có public 1 bài Leo thang đặc quyền trong Windows - Windows Privilege Escalation #1: Service Exploits . Để tiếp tục series này, nay mình viết tiếp các cách khai thác đặc quyền trên Windows. Bài viết hướng đến cho mọi người cách nhìn tổng quan ...

- Mở đầu

Blunder là một machine được đánh giá easy, tại thời điểm mình làm bài thì nó đã ra được 58 ngày. Với base là Linux thì mình cũng quen thuộc hơn.

Dựa vào matrix rate có thể thấy việc quan trọng nhất là recon và tìm ra được CVE của machine, kể cả là để RCE hay leo quyền! Với việc thiên hướng CVE như thế này thì cũng không quá khó hiểu khi machine được đánh giá "easy".

Start !

- Wri...

[IMG]

Cascade là bài thứ mấy mình chơi với machine Windows trên hackthebox cũng không nhớ nữa, chỉ nhớ là bài này mình làm vào đúng tối sinh nhật năm nay của mình. Là một bài khá hay với LDAP, mình đã học hỏi được rất nhiều thứ từ bài này. Nhìn lượt vote cũng thấy được bài này chủ yếu sử dụng kỹ thuật Enumeration. Hi vọng writeup này giúp ích gì được cho các bạn đọc bài này  .

.

Recon Sử dụng enum4...

- Mở đầu

Trong quá trình làm các Labs - các Machine về Linux, các cách leo thang đặc quyền "truyền thống" theo ý nghĩa từ User có đặc quyền thấp lên User có đặc quyền cao hơn chiếm đa số. Nhưng song song với đó có những kỹ thuật leo quyền liên quan tới việc hạn chế khả năng thực thi command của người dùng. Đây là việc có xảy ra có real life khi quản trị viên muốn hạn chế quyền hạn, quyền truy...

[IMG]

Trong phần 1 mình đã giới thiệu từ Level 1 - 8 của lab EVABSv4. Qua 8 levels đầu chúng ta được làm quen với ADB (logcat, shell, pull); SQLite DB Browser; sơ qua về cấu trúc tệp tin trong file apk và cấu trúc thư mục trong local storage của 1 ứng dụng cài đặt trên thiết bị android.

Trong phần 2 này mình sẽ nói thêm về các sử dụng framework Frida, Patch app, Intercept http request bằng Burp Su...

Mở đầu

Trở lại với series Writeup Hackthebox, ngày hôm qua Hackthebox đã cho retired bài Book này, được đánh giá là Medium. Bài này được mình làm từ 24/03 nhưng đến giờ mới được public. Hãy cùng mình tìm hiểu xem bài này chơi thế nào nha. Get User Quét nmap thấy server này có trang web tại cổng 80. Thực hiện đăng ký thì vào ổn k có vấn đề gì, thực hiện đăng ký theo mail admin@book.htb thì báo ...

Chắc hẳn những mẩu chuyện dưới đây sẽ không xa lạ với mọi người trong những năm trở lại đây:

Đó là những ví dụ thực tế về việc người dùng bị mất tiền trong tài khoản ngân hàng của mình được báo chí đưa tin rất nhiều trong thời gian gần đây. Vậy nguyên nhân của những vụ việc này đến từ đâu? Phải chăng việc chiếm đoạn tiền từ ngân hàng là rất dễ dàng do hệ thống bảo mật của ngân hàng còn yếu? Ha...

Giới thiệu Ngày trước trong team mình cũng đã có @kongaconggo103 viết series leo thang đặc quyền trong Linux, các bạn có thể đọc tại Leo thang đặc quyền trong Linux - Linux Privilege Escalation #0: Using Sudo Rights [Leo thang đặc quyền trong Linux - Linux Privilege Escalation #1:...

[IMG]

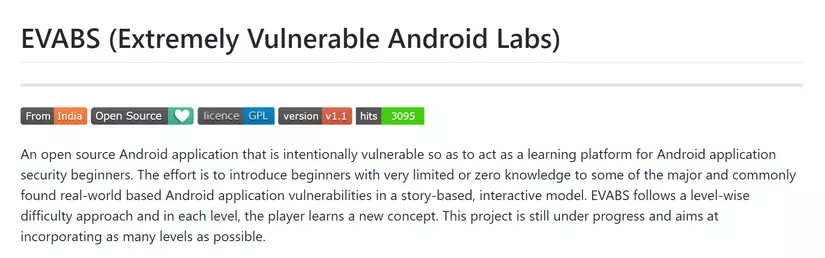

Trong quá trình tìm kiếm các bài Lab về Android Security mình đã tình cờ tìm được Lab EVABS này. Đây là 1 lab rất hay, thích hợp cho người bắt đầu tìm hiểu về Android Security. Tuy nhiên, việc tìm được lab này không dễ cho lắm, vì đây là một lab mới khiến đa số các tài liệu hướng dẫn cơ bản đều chưa cập nhật thông tin về EVABS.

Nói là lab cơ bản vì EVABS có tận 12 levels, mỗi level được xây ...

Mở đầu Upload file là một trong nhưng chức năng quan trọng và phổ biến trên hầu hết các website hiện nay. Các trang mạng xã hội cho phép upload ảnh đại diện, hình ảnh, video, các trang web với chức năng quản lý file, các nền tảng CMS (Content Management System) cho phép up load file ảnh, file tài liệu... Hơn nữa việc xử lý các file này được thực hiện trên phía server nên đây là một trong những ...

- Giớ thiệu

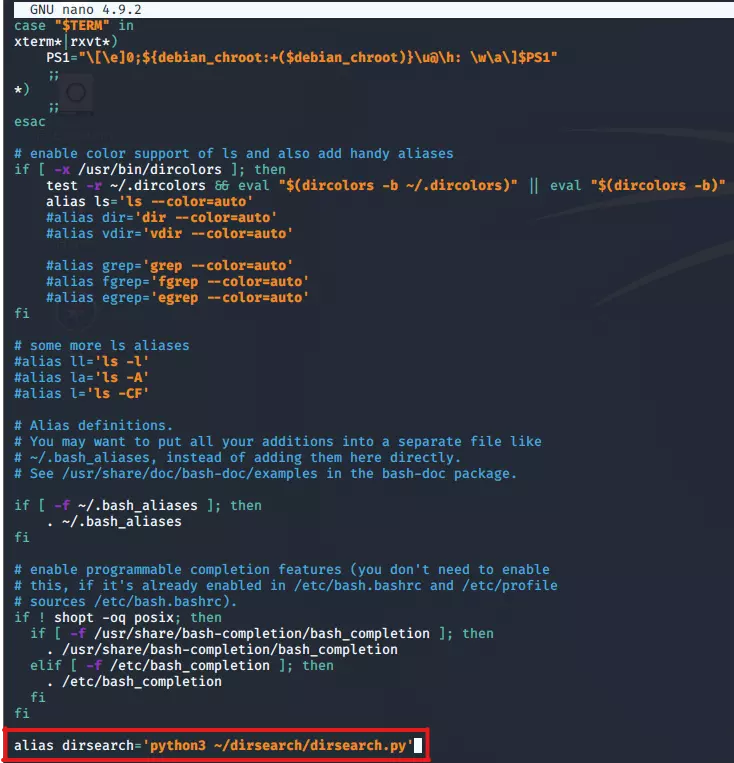

Không phải lúc nào các đường dẫn của một trang web cũng hiện ra để người dùng có thể truy cập, việc tìm kiếm các đường dẫn web cũng là một trong những phần quan trọng của việc pentest. Tìm kiếm các đường dẫn web bị ẩn đi sẽ tăng thêm thông tin cũng như các giá trị cho người kiểm thử. Có hàng loạt các công cụ giúp cho việc này trở nên dễ dàng hơn như Dirbuster, Dirb, Gobuster... nh...

- Mở đầu Vẫn là về câu chuyện Leo thang đặc quyền - Trong Linux ! Tiếp nối 2 phần trước về sử dụng Sudo Rights và SUID, hôm nay sẽ là phần 3, một phần thú vị và không hề ít gặp: Sử dụng Environment Variables - ở đây là PATH Variables.

Như 2 bài viết trước, bài viết này sử dụng Ubuntu OS thuộc Debian distro để demo cho gần gũi với đại đa số nhất, các OS khác có thể nói là tương tự.

- Cơ sở l...

- Mở đầu

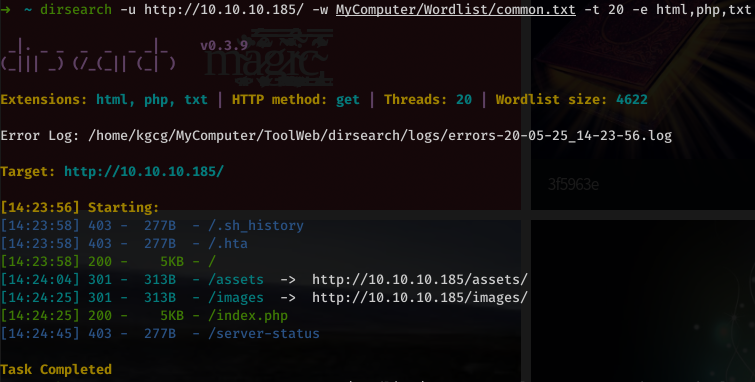

Magic là một machine Linux ra mắt từ 2/5/2020 (được 36 ngày). Machine có IP 10.10.10.185, được đánh giá ở mức Medium.

Về matrix rate, nó khá chung chung,

Machine được rate khá cao (4,6/5) nên hi vọng sẽ hay và học được nhiều cái mới.

1.Write-up

Write-up vừa làm vừa viết nhưng lần này sẽ rút gọn hơn!

1.1 User Flag

Scan Nmap, command cũ:

sudo nmap -v -sS -A -Pn -T5 -p- -oN magi...

Trong bài này chúng ta sẽ cùng nhau điểm qua các yếu tố cần thiết như thiết bị, mạng, tool hỗ trợ cũng như môi trường cần thiết cho việc pentest nhé. I. Host Device

Việc thực hiện pentest trên các thiết bị Linux và Windows không hẳn là không khả thi. Tuy nhiên, nó sẽ hạn chế rất nhiều tác vụ và có thể không thực hiện được một số tác vụ chạy trên macOS. Thêm vào đó, XCode, một bộ công cụ cực kì...

Intro

Bug đã được fix nên giờ mới được publish bài viết. Tất cả nội dung dưới đây chỉ còn tính tham khảo

Trong một ngày đẹp trời, thấy platform X thông báo về một dịch vụ mới mang tên Y tại địa chỉ: https://subdomainy.sitex.com. Cảm thấy bị lôi cuối với những lời lẽ "có cánh" mà X quảng cáo, tôi cũng dành chút thời gian vào dùng thử xem sao. Nhìn chung dịch vụ có nhiều chức năng rất ...

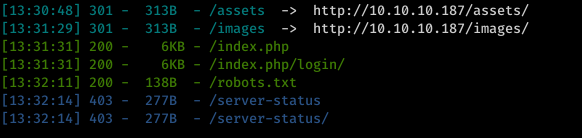

- Mở đầu

Admirer là một machine linux mới ra từ 2/5/2020 (được 16 ngày). Machine có IP 10.10.10.187, được đánh giá ở mức Easy (làm xong thì không thấy thế).

Về matrix rate, machine thiên về hướng có CVE, phải recon rất nhiều và được đánh giá giống những case ngoài đời thật.

Tuy nhiên một lần nữa, làm xong thì đã rõ vì sao machine này bị rate rất thấp (chỉ 3,3/5 sao), những cú lừa rất lớn. C...

- Web reconnaissance Reconnaissance ( hay Information Gathering hay Enumeration ) là bước đầu tiên của penetration testing ( pentest ), trong đó mục tiêu là tìm thấy càng nhiều thông tin càng tốt về Website được pentest.

Trong bước Recon này, để hiệu quả, chính xác, tiết kiệm thời gian và công sức, việc sử dụng các tools có sẵn hoặc tự viết tools là bắt buộc. Hôm nay mình sẽ giới thiệu đến cá...

Các Pentester có thể họ rất quen thuộc với hệ điều hành Linux với những command line trên terminal, tuy nhiên nếu gặp phải server chạy Windows thì họ lại khá lúng túng trong việc RCE. Bài viết này mình sẽ chỉ ra vài cách có thể RCE trên Windows từ Linux. Sử dụng Impacket Impacket là gì? Impacket is a collection of Python classes for working with network protocols. Impacket is focused on providi...