Bài viết được ghim

Giới thiệu

WordPress là một hệ thống quản lý nội dung (CMS) phổ biến trên thế giới, được sử dụng rộng rãi cho việc xây dựng và quản lý các trang web và blog. Với giao diện người dùng dễ sử dụng và một cộng đồng đông đảo, WordPress đã trở thành một lựa chọn phổ biến cho cả người mới bắt đầu và những người có kinh nghiệm trong việc tạo nội dung trực tuyến.

Một trong những lợi ích lớn nhất của W...

Tất cả bài viết

[IMG]

Trong bài trước mình có từng viết bài về cách tìm kiếm với google (Thực ra nó phải là Google Dork hay Google hacking, mình cố tình viết khác tên cho nó đỡ nổ). Với kỹ thuật này mình có thể tìm kiếm thông tin nhạy cảm của website, hay bug, vân vân và mây mây.

Để thực hành nó, mình có đi tìm xem có khách hàng nào của shopee để lộ mật khẩu trên google không? Mình dùng ngay từ khóa tìm kiếm dưới...

Giới thiệu

Hôm nay trời khá là lạnh, hình như là lạnh nhất từ lúc mùa đông ghé qua thủ đô Hà Nội. Sáng quấn chăn đến 7h sáng mới dậy. Dậy chơi vài tựa game 8-bit ngày xưa khá là kỷ niệm. Lâu rồi cũng không build bài lab nào lên làm thử. Thử tải 1 bài về chơi xem sao. Lần này vẫn là bài trên https://www.vulnhub.com/. Chọn ngẫu nhiên 1 bài thử xem trình độ mình đến đâu

Lần này sẽ...

- Về Challange

Đây là giải CTF của EFIENS Individual CTF, team hiện đứng thứ 3 VN trên CTFtime.org, được tổ chức bằng hình thức Jeopardy từ 24/11 - 1/12. Trong số các bài về Web có một series gồm 3 bài về SQLi => RCE => Get ROOT.

Qua các challange này, các bạn sẽ có thêm kiến thức về sự nguy hiểm của SQLi, cũng như việc upload reverse shell để thực thi lệnh trên victim, cũng như về Pr...

Bạn đã quen gõ Terminal trên Ubuntu hay các bản phân phối khác của Linux. Bạn chê Windows không có cơ chế dòng lệnh "xịn xò" như Linux. Hay bạn chỉ là những người "đam mê" những dòng lệnh trên Linux thôi nhưng bạn đang thất vọng vì Windows không có. Nhưng bạn hãy thử xem video này xem Windows đã và đang làm được những gì nhé.

Đẹp đúng không ạ, bạn có thể mở Windows 10 lên và nhấp vào link stor...

I ) Giới Thiệu chung về Nmap

Như chúng ta đã biết, Nmap với phiên bản mới nhất hiện nay là 7.80 được ra mắt tại DEFCON 27 là một công cụ quét mạng với mã nguồn mở, được sử dụng rất phổ biến bởi các chuyên gia an ninh bởi tính hiệu quả, minh bạch mà nó đem lại vì một công cụ có mã nguồn mở có thể cho phép cộng đồng An ninh mạng trên thế giới cùng nhau tham gia đóng góp và xây dựng, phát triển....

[IMG]

Lưu ý: Không thử tấn công website, hệ thống của cá nhân, tổ chức khác bằng phương pháp này, mọi hành vi như vậy đều là vi phạm pháp luật Việt Nam. Bài viết chỉ nhằm mục đích học hỏi, mọi hành vi phá hoại không được khuyến khich.

Vì một Việt Nam không còn Bug.

- SQL injection là gì? SQL injection hay còn gọi là SQLi, được nhắc đến đầu tiên khi bàn luận về các lỗ hổng trên ứng dụng web. SQLi...

- Web reconnaissance

Reconnaissance ( hay Information Gathering hay Enumeration ) là bước đầu tiên của penetration testing ( pentest ), trong đó mục tiêu là tìm thấy càng nhiều thông tin càng tốt về Website được pentest.

Trong bước Recon này, để hiệu quả, chính xác, tiết kiệm thời gian và công sức, việc sử dụng các tools có sẵn hoặc tự viết tools là bắt buộc.

Hôm nay tôi sẽ giới thiệ...

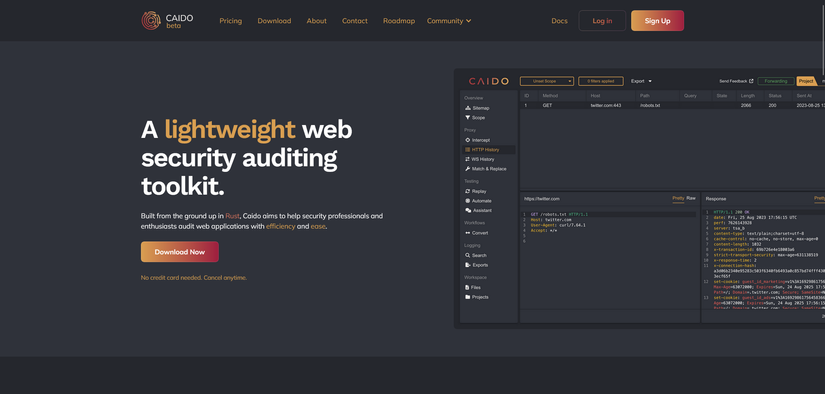

Giới thiệu Javascript là thành phần không thể thiếu của bất kỳ một web app hiện đại nào, đặc biệt là các web app ở dạng SPA (Single Page Application). Việc hiểu được flow thực hiện cũng như các hàm của client sẽ giúp ta có cái nhìn sâu sắc hơn cho về app. Tuy nhiên, với sự phát triển của các công cụ bundle, uglify, minify khiến việc đọc code js trở thành cơn ác mộng. Cho dù các browser đã có t...

[IMG]

Một lỗ hổng được báo cáo gần đây, có mã là CVE-2019-11043, có thể ảnh hưởng đến các trang web sử dụng PHP-FPM để thực thi các trang PHP. Việc sử dụng PHP-FPM đặc biệt phổ biến tại các trang web sử dụng NGINX vì NGINX không có thời gian chạy PHP trong tiến trình. Thay vào đó, NGINX hoạt động như một Reverse Proxy cho các máy chủ ứng dụng và trình quản lý tiến trình như PHP-FPM.

Lỗ hổng này nằm...

[IMG]

Bất cứ ai biết đến Internet thì chắc không còn xa lạ với Google. Google được biết đến như công cụ tìm kiếm hàng đầu thế giới ở thời điểm hiện tại.

Ngoài công cụ tìm kiếm Google thì còn nhiều công cụ khác như:

- DUCK DUCK GO

- BING

- YAHOO

- BAIDU

- YANDEX

- ...

Ở Việt Nam, Google phổ biến đến mức mọi người có câu đùa rằng: Công cụ tìm kiếm Google thực sự là công cụ rất hữu ích và chúng ta c...

[IMG]

Hình ảnh trên minh họa cho lỗ hổng XSS

Lỗ hổng Cross-Site Scripting là lỗ hổng phổ biến nhất được tìm thấy trên ứng dụng web. Lỗ hổng này được đánh giá là nguy hiểm và đến bây giờ vẫn còn rất phổ biến. Theo thống kê của OWASP thì lỗ hổng này đứng thứ 3 trong top 10 OWASP năm 2013 và đứng thứ 7 trong top 10 OWASP năm 2017.

Trong bài này, chúng ta sẽ tìm hiểu XSS là gì? Cũng như cách phát hiệ...

Burp Intruder

- Tiếp tục cho phần 1 được viết tại đây, mình sẽ giới thiệu tiếp cho các bạn cách sử dụng tab Options và cách tấn công sao cho hiệu quả nhất khi sử dụng Burp Intruder Cấu hình cuộc tấn công Options Attack Options

- Tại đây, sau khi bạn đã gắn Positions, truyền Payloads thì bạn cũng có thể tấn công được rồi. Nhưng tấn công sao cho hiệu quả thì tab Options này khá quan trọng, nó có ...

Burp Intruder

- Burp Intruder là một công cụ tuyệt vời để automating customized attacks lên các ứng dụng web. Công cụ này theo mình thấy nó cực kỳ mạnh mẽ và có thể custom được. Nó sử dụng để thực hiện hàng loại các hành động hay trinh sát. Từ việc đoán các path đơn giản cho đến khai thác các lỗ hổng như XSS, SQL Injection, ... Cách thức hoạt động

- Burp Suite Intruder hoạt động bằng cách sửa đ...

Intros

Theo Wikipedia, Reverse Engineering (dịch ngược, đảo ngược, thường viết tắt là RE) là quá trình tìm ra các nguyên lý kỹ thuật của một phần mềm ứng dụng hay thiết bị cơ khí qua việc phân tích cấu trúc, chức năng và hoạt động của nó. Trong quá trình này, người ta thường phải tháo dỡ đối tượng (ví dụ một thiết bị cơ khí, một thành phần điện tử, một phần mềm) thành từng phần và phân tích ch...

OS Command Injection là gì? OS Command Injection (hay còn được gọi là shell injection) là một lỗ hổng bảo mật web cho phép kẻ tấn công thực thi các lệnh hệ điều hành (OS) tùy ý trên máy chủ đang chạy service nào đó. Kẻ tấn công có thể tận dụng lỗ hổng này để khai thác, lấy thông tin, chuyển cuộc tấn công sang hệ thống khác bên trong tổ chức

Thực hiện các lệnh tùy ý Ví dụ: https://insecure-webs...

Bạn đã chán cảnh lưu lại các lệnh shell trên máy tính của mình, và bạn đã mệt mỏi khi đi tìm chúng ở đâu mỗi khi mình cần. Để giải quyết việc này, Shellpop được sinh ra với vô vàn các tiện ích mà nó đem lại, giờ đây bạn sẽ không cần phải lưu lại và đi tìm các lệnh shell mỗi khi cần nữa.

About Công cụ này được phát triển bởi Andre Marques và đây là một mã nguồn mở nên ai có bất kỳ ý tưởng nào ...

Mở đầu

- Ngày hôm qua, 1 thành viên trong đội của tôi đã gửi cho tôi 1 bài post trên facebook nói về con CVE-2019-13272 này. Sau một hồi tìm hiểu thì con CVE này cực kì nghiêm trọng. Nó có thể chiếm quyền root máy của bạn chỉ sau đúng một nốt nhạc. Bài viết này chỉ mang tính giới thiệu, bạn nào muốn tìm hiểu về cách thức hoạt động của con CVE-2019-13272 thì bạn có thể tìm hiểu trên mạng nhé ^^....

Mở đầu

- Lại là mình đây, vào mấy hôm rảnh rỗi lại mò vào vulhub.com để kiếm mấy bài lab để học hỏi, kiếm được bài Difficulty: Beginner nên build lên làm luôn xem nó có Beginner không

- Đây là một bài lab khá mới của tác giả Zayotic trong series symfonos.

- Link bài lab nếu ai muốn khám phá: symfonos: 1 Tấn công

- Việc đầu tiên vẫn như thường ngày, build bài lab lên rồi quét địa chỉ ip của ...

Giới thiệu

(Image Source: https://thehackernews.com)

Tấn công Prototype Pollution giống như cái tên đã gợi ý phần nào, là hình thức tấn công (thêm/sửa/xoá thuộc tính) vào prototype của Object trong trong Javascript dẫn đến sai khác logic, nhiều khi dẫn đến việc thực thi những đoạn code tuỳ ý trên hệ thống (Remote Code Excution - RCE). Lỗ hổng này đã được phát hiện ra từ năm 2018 trên một số t...

Mở đầu

- Như bạn đã biết, PHP converts query string (trong URL hoặc body) thành một mảng bên trong POST.

- Ví dụ: /?foo=bar sẽ trở thành Array([foo] => "bar"). Query string parsing sẽ loại bỏ hoặc thay thế một số ký tự trong tên đối số bằng dấu gạch dưới. Ví dụ: /?%20news[id%00=42 sẽ được chuyển thành Array([newsid] => 42). Nếu IDS/IPS hoặc WAF có rules chặn hoặc ghi nhật ký các giá trị không p...